Was ist DHCP-Snooping und wie funktioniert es?

Haben Sie schon einmal das Problem gehabt, dass Sie nicht auf ein Netzwerk zugreifen können, selbst wenn ein Gerät die IP-Adresse dynamisch erfasst hat? Haben Sie daher die Echtheit der IP-Adresse angezweifelt? Ob sie vom autorisierten DHCP-Server stammt? In diesem Beitrag wird der Begriff DHCP-Snooping eingeführt, um Benutzern zu helfen, unzulässige IP-Adressen zu erkennen und abzuhalten.

Was ist DHCP-Snooping?

DHCP-Snooping ist eine in das Betriebssystem eines fähigen Netzwerk-Switches integrierte Layer-2-Sicherheitstechnologie, die DHCP-Verkehr, der als inakzeptabel eingestuft wird, unterbindet. Durch DHCP-Snooping wird verhindert, dass nicht autorisierte (rogue) DHCP-Server IP-Adressen an DHCP-Clients anbieten. Die DHCP-Snooping-Funktion führt die folgenden Aktivitäten aus:

-

Validiert DHCP-Nachrichten aus nicht vertrauenswürdigen Quellen und filtert ungültige Nachrichten heraus.

-

Aufbau und Pflege der Binding-Datenbank für DHCP-Snooping, die Informationen über nicht vertrauenswürdige Hosts mit geleasten IP-Adressen enthält.

-

Verwendet die DHCP-Snooping-Binding-Datenbank, um nachfolgende Anfragen von nicht vertrauenswürdigen Hosts zu überprüfen.

Wie funktioniert DHCP-Snooping?

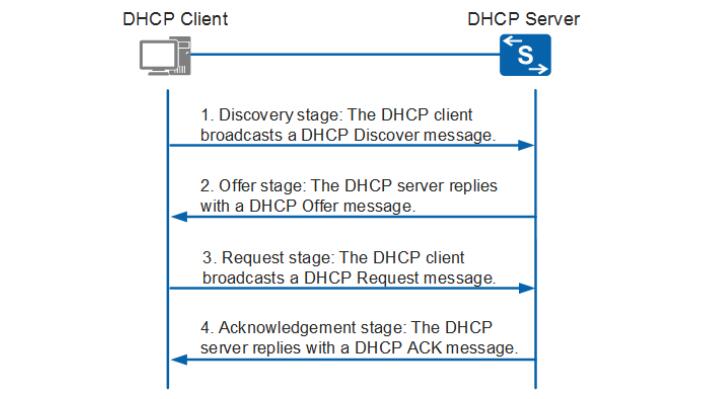

Um zu verstehen, wie DHCP-Snooping funktioniert, müssen wir uns mit dem Funktionsmechanismus von DHCP beschäftigen, was für Dynamic Host Configuration Protocol steht. Wenn DHCP aktiviert ist, „interagiert“ ein Netzwerkgerät ohne IP-Adresse mit dem DHCP-Server in 4 Stufen wie folgt.

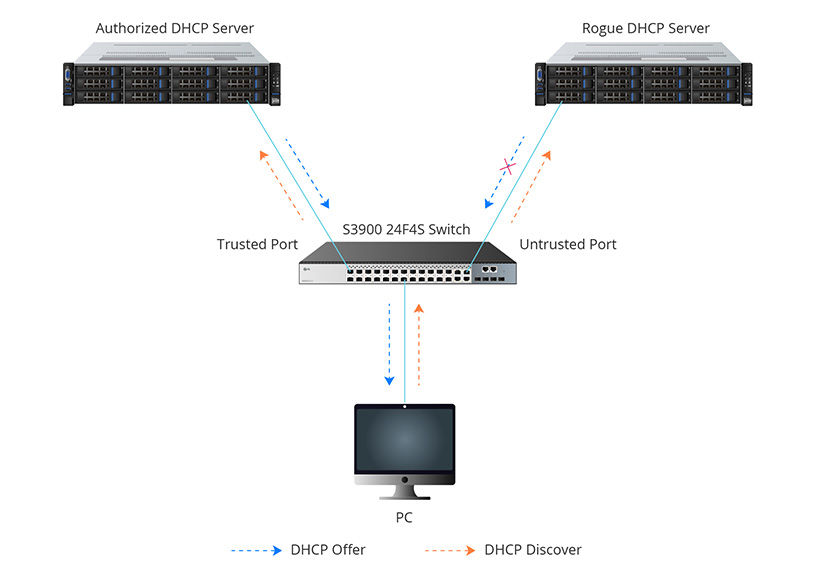

Beim DHCP-Snooping werden Schnittstellen auf dem Switch im Allgemeinen in zwei Kategorien eingeteilt: vertrauenswürdige und nicht vertrauenswürdige Ports, wie in Abbildung 2 dargestellt. Ein vertrauenswürdiger Port ist ein Port oder eine Quelle, deren DHCP-Server-Nachrichten vertrauenswürdig sind. Ein nicht vertrauenswürdiger Port ist ein Port, von dem DHCP-Server-Nachrichten nicht vertrauenswürdig sind. Wenn das DHCP-Snooping eingeleitet wird, kann die DHCP-Offer-Message nur über den vertrauenswürdigen Port gesendet werden. Andernfalls wird sie verworfen.

In der Bestätigungsphase wird eine DHCP-Binding-Datenbank entsprechend der DHCP-ACK-Nachricht erstellt. Sie enthält die MAC-Adresse des Hosts, die geleaste IP-Adresse, die Lease-Zeit, den Binding-Typ sowie die mit dem Host verbundene VLAN-Nummer und Schnittstelleninformationen, wie in Abbildung 3 dargestellt. Wenn das nachfolgende DHCP-Paket, das von nicht vertrauenswürdigen Hosts empfangen wird, nicht mit den Informationen übereinstimmt, wird es verworfen.

| MAC-Adresse | IP-Adresse | Lease (Sek.) | Typ | VLAN | Schnittstelle | |

|---|---|---|---|---|---|---|

| Entry 1 | e4-54-e8-9d-ab-42 | 10.32.96.19 | 2673 | dhcp-snooping | 10 | Eth 1/23 |

| Entry 2 | ||||||

| Entry 3 | ||||||

| ... |

Gängige Angriffe, die durch DHCP-Snooping verhindert werden

DHCP-Spoofing-Attacke

DHCP-Spoofing tritt auf, wenn ein Angreifer versucht, auf DHCP-Anfragen zu antworten und versucht, sich selbst (Spoof) als Standard-Gateway oder DNS-Server aufzulisten, wodurch ein „Mittelmann-Angriff“ eingeleitet wird. Damit ist es möglich, dass der Datenverkehr von Benutzern abgefangen werden kann, bevor er an das reale Gateway weitergeleitet wird, oder dass DoS durchgeführt wird, indem der reale DHCP-Server mit Aufforderungen zum Verstopfen von IP-Adressenressourcen überflutet wird.

DHCP-Starvation-Attacke

Die DHCP-Starvation-Attacke zielt häufig auf Netzwerk-DHCP-Server ab, um den autorisierten DHCP-Server mit DHCP-REQUEST-Nachrichten unter Verwendung gefälschter Quell-MAC-Adressen zu überfluten. Der DHCP-Server antwortet auf alle Anfragen, ohne zu wissen, dass es sich um eine DHCP-Starvation-Attacke handelt, indem er verfügbare IP-Adressen zuweist, was zum Verlust des DHCP-Pools führt.

Wie wird DHCP-Snooping aktiviert?

DHCP-Snooping ist nur für kabelgebundene Benutzer anwendbar. Als Sicherheitsfunktion der Access-Layer ist es meist auf jedem Switch aktiviert, der Zugriffsports in einem von DHCP verwalteten VLAN enthält. Wenn Sie DHCP-Snooping einsetzen, müssen Sie die vertrauenswürdigen Ports (die Ports, über die legitime DHCP-Servernachrichten laufen) einrichten, bevor Sie DHCP Snooping für das VLAN aktivieren, das Sie schützen möchten. Dies kann sowohl in der CLI-Schnittstelle als auch im Web-GUI realisiert werden. Die CLI-Befehle werden in der DHCP-Snooping-Konfiguration auf Switches der FS S3900-Serie dargestellt.

Fazit

Obwohl DHCP die IP-Adressierung vereinfacht, wirft es gleichzeitig Sicherheitsbedenken auf. Um die Bedenken auszuräumen, kann DHCP-Snooping die ungültigen DHCP-Adressen vom Rogue-DHCP-Server unterbinden und einen ressourcenzehrenden Angriff abwehren, der versucht, alle vorhandenen DHCP-Adressen zu nutzen. Die FS S3900-Serie Stackable Managed Switches können diese Funktion zum Schutz Ihres Netzwerks voll ausnutzen.

Verwandte Artikel

Das könnte Sie auch interessieren

E-Mail-Adresse

-

Cat6a, Cat6, Cat5e und Cat5: die Unterschiede

06. Jun 2022